Imagine alguém tendo acesso ao seu computador, criptografando todas as suas fotos e outros arquivos inestimáveis e particulares; e posteriormente exigindo um resgate por seu retorno seguro. Em suma, é disso que se trata o ransomware.

Ransomware é um tipo de malware usado para sequestro de dados. Ele toma seus dados como reféns, criptografando-os usando algoritmos de criptografia supostamente inquebráveis e, em seguida, exige pagamento em troca da chave de descriptografia. Saiba mais sobre esta ameaça a seguir.

O que é Ransomware?

Ransomware é um tipo de software malicioso, ou malware, que bloqueia o acesso a um sistema, dispositivo ou arquivo até que um resgate seja pago. É um esquema ilegal e lucrativo que pode ser instalado por meio de links enganosos em uma mensagem de e-mail, mensagem instantânea ou site.

Ransomware funciona criptografando arquivos no sistema infectado (crypto ransomware), ameaçando apagar arquivos (wiper ransomware) ou bloqueando o acesso ao sistema (locker ransomware) para a vítima.

Além disso, o valor do resgate e as informações de contato do agente de ameaças cibernéticas (CTA) normalmente são incluídos em uma nota de resgate que aparece na tela da vítima depois que seus arquivos são bloqueados ou criptografados.

Às vezes, o CTA inclui apenas informações de contato na nota e provavelmente tentará negociar o valor do resgate assim que for contatado. A demanda de resgate geralmente é na forma de criptomoeda, como Bitcoin, e pode variar de algumas centenas de dólares a mais de um milhão de dólares. Aliás, não é incomum ver demandas de resgate de vários milhões de dólares no atual cenário de ameaças.

Como o ransomware infecta um computador?

Um método de entrega típico é através de um anexo de e-mail ou link de aparência inofensiva. Um usuário clica em um link ou baixa e acidentalmente infecta seu computador. A infecção se espalha rapidamente pela rede para outros computadores, servidores e dispositivos de armazenamento. Em pouco tempo, o estrago está feito.

No entanto, nem todo ransomware exige que o usuário faça algo. Alguns pacotes de software exploram pontos fracos em seu sistema de segurança. Cibercriminosos inteligentes podem redirecionar um usuário desavisado de um site legítimo para um site malicioso sem nenhuma ação necessária por parte do usuário.

Por fim, alguns hackers ocultam códigos de ransomware maliciosos em softwares legítimos. Tenha cuidado ao baixar conteúdo como jogos, conteúdo adulto e diferentes tipos de software online.

Em suma, o ransomware pode infectar um dispositivo principalmente através dos seguintes meios:

- Anexos/links maliciosos enviados em um email;

- Intrusão de rede através de portas e serviços mal protegidos;

- Descartado por outras infecções por malware;

- Wormable e outras formas de ransomware que exploram vulnerabilidades de rede.

Como saber se você está lidando com um ransomware?

O primeiro ataque de ransomware documentado aconteceu em 1989 e tornou-se amplamente popular (e temido) em 2012. A essa altura, milhões de pessoas passaram por um ataque como esse.

Com efeito, um ataque ransomware pode envolver:

- Uma tela escura: você está digitando em seus arquivos e tudo fica preto. Tudo o que você pode ver é um pedido de dinheiro ou um conjunto de instruções.

- Pop-ups sem fim: seu dispositivo está inundado com janelas contendo mensagens, vídeos ou pornografia.

- Dispositivos com defeito: alguns dispositivos não ligam ou fazem barulhos horríveis que você não consegue parar.

Como recuperar e remover o vírus após um ataque?

É fácil pensar em ataques como tentativas simples e amadoras de extorsão. Infelizmente, a maioria dos hackers usa ferramentas sofisticadas que são quase impossíveis de replicar ou derrotar. Desse modo, se você for atacado por um ransomware, os especialistas recomendam estas etapas:

- Reinicie o computador;

- Use o modo de segurança do Windows ao reiniciar;

- Abra qualquer programa antivírus que você tenha e execute o maior número possível de testes e funções de limpeza;

- Se você ainda não conseguir acessar os arquivos, restaure as coisas de volta para sua última versão salva;

Cada passo dado por um indivíduo não ajudará se o malware se originar no servidor. Todavia, se todo o sistema da sua empresa estiver inativo, consulte um profissional de TI para lidar com o problema.

Quais são os riscos a considerar antes do pagamento do resgate?

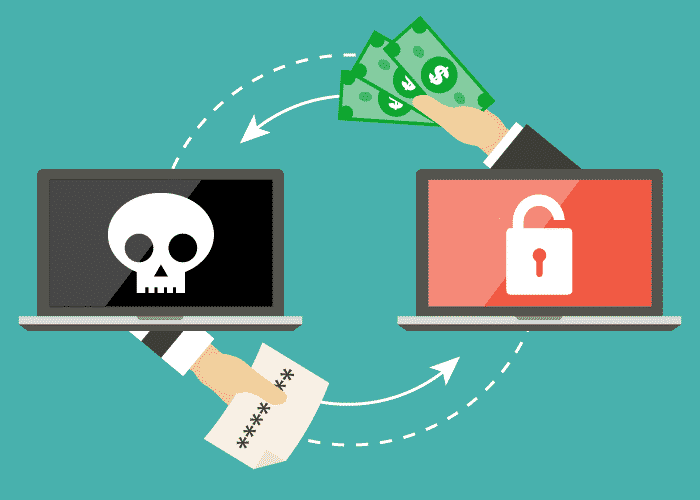

Embora a entrega de ransomware seja um “negócio” ilegal e pareça que a maioria dos que pagam recebe chaves de descriptografia, pagar um resgate não garante que uma organização recupere o acesso aos seus dados.

A decisão de pagar uma demanda de ransomware deve ser tomada com cuidado, com reconhecimento e aceitação dos riscos e em conjunto com várias partes interessadas – assessoria jurídica, aplicação da lei, operadora de seguros cibernéticos e especialistas em segurança.

Aliás, a estratégia mais eficaz para mitigar o risco de perda de dados resultante de um ataque de ransomware bem-sucedido é ter um processo abrangente de backup de dados implementado; no entanto, os backups devem ser armazenados fora da rede e testados regularmente para garantir a integridade.

Qual é a melhor proteção contra ransomware?

Faça backup de seus arquivos com frequência

Além de fazer backup, desconecte fisicamente os backups da rede ou use um backup na nuvem. Com muita frequência, o ransomware mantém os backups como reféns quando a infecção pode encontrá-los. Contudo, se você tiver um backup recente e um caminho de recuperação robusto, não recuperar o acesso ao seu sistema será muito menos prejudicial.

Tenha um bom antívirus e tenha cautela ao baixar arquivos desconhecidos

Instale um firewall moderno e seguro e uma proteção avançada e robusta de endpoint para ajudar a impedir que softwares mal-intencionados tenham acesso ao seu sistema. Não abra anexos em e-mails de fontes desconhecidas e treine seus funcionários para fazer o mesmo.

Matenha seu sistema e drivers de segurança atualizados

Por fim, mantenha seu sistema atualizado e instale todos os patches de segurança imediatamente. Lembre-se que uma ação proativa é sua melhor defesa contra esses ataques maliciosos.

Então, achou este conteúdo sobre esta ameaça cibernética interessante? Pois, confira também: O que é Killware e como se proteger de invasões cibernéticas mortais?